Threat intelligence e monitoramento de superfície de ataque, sob medida para sua exposição.

[A]cionável, [P]ersonalizado,

[T]hreat Intelligence.

O Threats.Report combina revisão de analistas, contexto de exploits e análise de exposição externa para que sua equipe possa priorizar CVEs e remediações com confiança.

Você não recebe mais alertas. Você recebe decisões.

Não Apenas Dados. Inteligência.

A maioria das plataformas oferece:

- Feeds de CVEs brutos

- Alertas genéricos de ameaças

- Resultados de varredura de portas

Nós entregamos:

- CVE risk scoring baseado em armamento real

- Priorização específica para o negócio

- Attack surface management e mapeamento de exposição externa

- Monitoramento de atores de ameaças relevantes para o setor

- CISO reporting e entregáveis de MSSP white-label threat intelligence

Criado para líderes de segurança que precisam justificar decisões e reduzir risco, não perseguir dashboards.

Nossa Metodologia de Inteligência

Combinamos múltiplas fontes de dados autoritativas com análise especializada para produzir inteligência que realmente mapeia sua exposição.

Conecte seus Ativos

Adicione seu domínio e detalhes do negócio para uma varredura personalizada

Varredura Automatizada

Nosso sistema monitora continuamente em busca de possíveis ameaças

Análise e Relatórios

Receba relatórios detalhados com insights acionáveis

O Que Você Recebe

Cada engajamento do Threats.Report inclui um pacote de inteligência estruturado projetado para equipes técnicas e partes interessadas executivas.

Resumo Executivo de Riscos

Narrativa pronta para o conselho sobre sua postura de exposição atual

CVEs Classificados por Probabilidade de Exploração

Pontuados por armamento real e seu stack específico

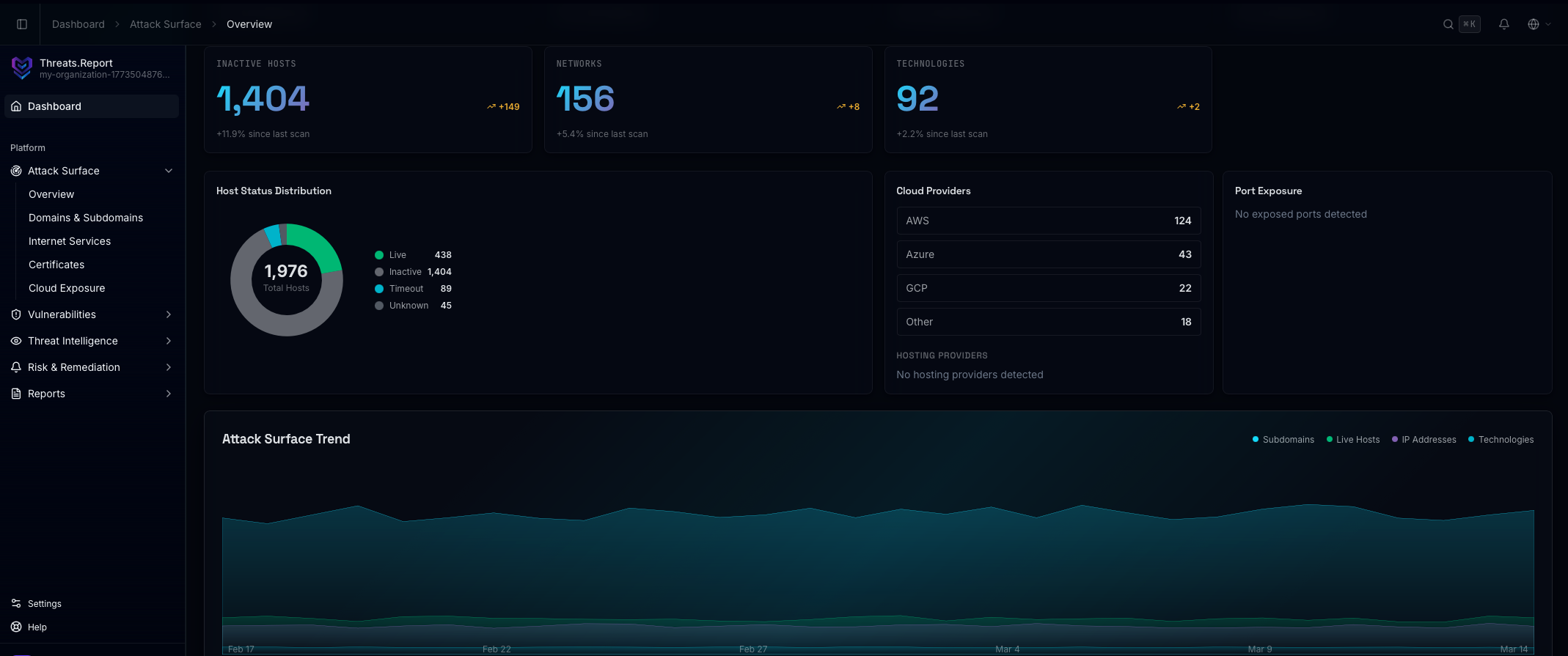

Descobertas da Superfície de Ataque Externa

Subdomínios, serviços, configurações incorretas, exposição na nuvem

Tendências de Atores de Ameaças por Setor

Quem está atacando seu setor e como

Orientação de Mitigação Acionável

Etapas concretas de remediação vinculadas ao seu contexto

Roteiro de Remediação Priorizado

Sequenciado por risco empresarial, não por pontuação CVSS

Além dos CVEs:

Sua Exposição Real

Monitoramos continuamente sua pegada externa, não apenas seu backlog de patches.

Porque os atacantes não exploram "pontuações de severidade."

Eles exploram a exposição.

Criado para Profissionais Sérios

MSSPs

Buscando relatórios de inteligência premium para clientes que diferenciem sua oferta de serviços e justifiquem retenções mais altas.

Líderes de Segurança

Preparando relatórios em nível de conselho e briefings executivos que traduzem risco técnico em decisões de negócios.

Setores Regulados

Organizações em finanças, saúde, infraestrutura crítica ou governo onde conformidade encontra exposição real a ameaças.

Infraestrutura Pública

Empresas com infraestrutura pública significativa e exposição externa que ferramentas genéricas ignoram completamente.

Construído por Pesquisadores de Segurança.

O Threats.Report é desenvolvido por profissionais com experiência prática em cada camada do cenário moderno de ameaças.

Do Blog

Pesquisa Em Destaque

Análises recentes da nossa equipe para apoiar estratégia de segurança, CISO reporting e narrativas para clientes MSSP.

FAQs

Perguntas Frequentes

Por que confiar em inteligência curada por analistas em vez de scanners automatizados?

Scanners geram ruído. Eles sinalizam milhares de CVEs sem contexto sobre se existe exploit ativo, se atinge seu stack ou se o risco é real para o seu negócio. Nossos analistas filtram, correlacionam e priorizam com base em weaponization real, atividade de threat actors e seu perfil específico de exposição.

Como vocês priorizam CVEs quando o CVSS sozinho não reflete o risco real?

Pontuamos CVEs por maturidade do exploit, campanhas ativas de threat actors e alinhamento com sua superfície de ataque externa. Um CVSS 9.8 sem exploit público e sem relevância para seu stack fica abaixo de um CVSS 7.2 sendo ativamente explorado contra seu setor. Contexto vence severity scores.

O que o monitoramento de superfície de ataque externa encontra que ferramentas internas não veem?

Ferramentas internas veem o que você já conhece. Nós encontramos o que você não sabe: subdomínios esquecidos, ativos cloud expostos, serviços mal configurados, credenciais vazadas e shadow IT. Atacantes enumeram seu perímetro antes de atacar. Nós fazemos primeiro e mapeamos a exposição antes que vire incidente.

Qual a diferença disso para um feed de threat intelligence gratuito?

Feeds gratuitos entregam IOCs e listas de CVEs sem contexto de negócio. Nós correlacionamos TTPs de threat actors com seu stack real, mapeamos explorabilidade nos seus ativos expostos e entregamos inteligência priorizada que sua equipe pode agir hoje — não uma enxurrada de dados que fica sem leitura no SIEM.

Somos uma equipe pequena sem SOC dedicado. Isso ainda é relevante para nós?

Especialmente para vocês. Sem um SOC 24/7, você precisa de inteligência já triada e priorizada. Nós fazemos o trabalho analítico para que sua equipe enxuta gaste tempo em remediação, não em filtrar milhares de alertas tentando descobrir o que importa.