Threat intelligence y monitoreo de superficie de ataque, adaptado a tu exposición.

Acciónnable Personalizado

Threat Intelligence

Threats.Report combina revisión de analistas, contexto de exploits y análisis de exposición externa para que tu equipo pueda priorizar CVEs y remediaciones con confianza.

No recibes más alertas. Recibes decisiones.

No Solo Datos. Inteligencia.

La mayoría de las plataformas te dan:

- Feeds de CVEs sin procesar

- Alertas de amenazas genéricas

- Resultados de escaneo de puertos

Nosotros entregamos:

- CVE risk scoring basado en armamentización real

- Priorización específica del negocio

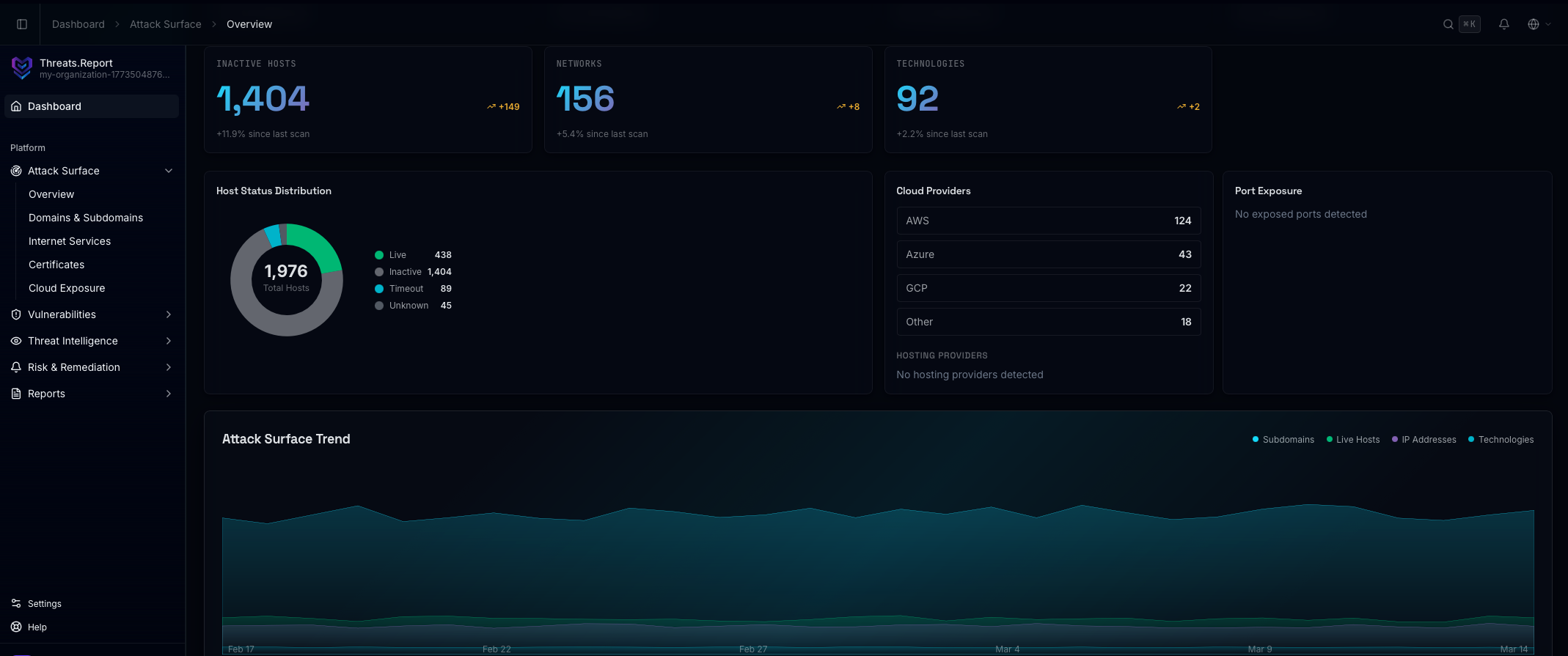

- Attack surface management y mapeo de exposición externa

- Monitoreo de actores de amenazas relevantes para tu industria

- CISO reporting y entregables de MSSP white-label threat intelligence

Creado para líderes de seguridad que necesitan justificar decisiones y reducir riesgo, no perseguir paneles.

Nuestra Metodología de Inteligencia

Combinamos múltiples fuentes de datos autorizadas con análisis experto para producir inteligencia que realmente mapea tu exposición.

Conecta tus Activos

Agrega tu dominio y detalles del negocio para un escaneo personalizado

Escaneo Automatizado

Nuestro sistema monitorea continuamente en busca de posibles amenazas

Análisis e Informes

Recibe informes detallados con información accionable

Lo Que Recibes

Cada compromiso de Threats.Report incluye un paquete de inteligencia estructurado diseñado para equipos técnicos y partes interesadas ejecutivas.

Resumen Ejecutivo de Riesgos

Narrativa lista para el consejo sobre tu postura de exposición actual

CVEs Clasificados por Probabilidad de Explotación

Puntuados por armamentización real y tu stack específico

Hallazgos de Superficie de Ataque Externa

Subdominios, servicios, configuraciones incorrectas, exposición en la nube

Tendencias de Actores de Amenazas por Industria

Quién ataca tu sector y cómo

Guía de Mitigación Accionable

Pasos de remediación concretos vinculados a tu contexto

Hoja de Ruta de Remediación Priorizada

Secuenciada por riesgo empresarial, no por puntuación CVSS

Más allá de los CVEs:

Tu Exposición Real

Monitoreamos continuamente tu huella externa, no solo tu backlog de parches.

Porque los atacantes no explotan "puntuaciones de severidad."

Explotan la exposición.

Creado para Profesionales Serios

MSSPs

Buscando informes de inteligencia premium para clientes que diferencien tu oferta de servicios y justifiquen retenciones más altas.

Líderes de Seguridad

Preparando informes a nivel de consejo y resúmenes ejecutivos que traducen el riesgo técnico en decisiones empresariales.

Industrias Reguladas

Organizaciones en finanzas, salud, infraestructura crítica o gobierno donde el cumplimiento se encuentra con la exposición real a amenazas.

Infraestructura Pública

Empresas con infraestructura pública significativa y exposición externa que las herramientas genéricas pasan por alto.

Construido por Investigadores de Seguridad.

Threats.Report es desarrollado por profesionales con experiencia práctica en cada capa del panorama moderno de amenazas.

Desde el Blog

Investigación Destacada

Análisis recientes de nuestro equipo para apoyar estrategia de seguridad, CISO reporting y narrativas para clientes MSSP.

FAQs

Preguntas Frecuentes

¿Por qué confiar en inteligencia curada por analistas en vez de scanners automatizados?

Los scanners generan ruido. Señalan miles de CVEs sin contexto sobre si existe un exploit activo, si afecta tu stack o si el riesgo es real para tu negocio. Nuestros analistas filtran, correlacionan y priorizan basándose en weaponization real, actividad de threat actors y tu perfil específico de exposición.

¿Cómo priorizan CVEs cuando el CVSS por sí solo no refleja el riesgo real?

Puntuamos CVEs por madurez del exploit, campañas activas de threat actors y alineación con tu superficie de ataque externa. Un CVSS 9.8 sin exploit público y sin relevancia para tu stack queda por debajo de un CVSS 7.2 siendo activamente explotado contra tu industria. El contexto vence a los severity scores.

¿Qué encuentra el monitoreo de superficie de ataque externa que las herramientas internas no ven?

Las herramientas internas ven lo que ya conoces. Nosotros encontramos lo que no sabes: subdominios olvidados, activos cloud expuestos, servicios mal configurados, credenciales filtradas y shadow IT. Los atacantes enumeran tu perímetro antes de atacar. Nosotros lo hacemos primero y mapeamos la exposición antes de que se convierta en incidente.

¿En qué se diferencia esto de un feed de threat intelligence gratuito?

Los feeds gratuitos entregan IOCs y listas de CVEs sin contexto de negocio. Nosotros correlacionamos TTPs de threat actors con tu stack real, mapeamos explotabilidad en tus activos expuestos y entregamos inteligencia priorizada que tu equipo puede accionar hoy — no una avalancha de datos sin leer en un SIEM.

Somos un equipo pequeño sin SOC dedicado. ¿Esto sigue siendo relevante para nosotros?

Especialmente para ustedes. Sin un SOC 24/7, necesitan inteligencia ya triada y priorizada. Nosotros hacemos el trabajo analítico para que su equipo dedique tiempo a remediación, no a filtrar miles de alertas intentando descifrar qué importa.